Από το 1988 που ξεκίνησε η Ημέρα Ασφάλειας Υπολογιστών, το επίπεδο των απειλών στον κυβερνοχώρο αυξάνεται κάθε χρόνο και τους τελευταίους 12 μήνες σημειώθηκε το υψηλότερο επίπεδο παραβιάσεων στον κυβερνοχώρο. Νέες και πιο εξελιγμένες απειλές, περισσότερες συσκευές, μεγαλύτερη υπολογιστική ισχύς και επαγγελματίες εγκληματίες, δείχνουν ένα και μόνο πράγμα, όποιος διαθέτει υπολογιστή, smartphone ή συσκευή IoT πρέπει πλέον να σκέφτεται τακτικά την ασφάλεια στον κυβερνοχώρο, κάτι που δυστυχώς πολλοί δεν κάνουν.

Με την ευκαιρία της Ημέρας Ασφάλειας Υπολογιστών, η Check Point Software Technologies, πάροχος λύσεων ασφάλειας στον κυβερνοχώρο, δημοσίευσε τις πέντε βασικές συμβουλές για την προστασία των συστημάτων πληροφορικής στο σπίτι και στο γραφείο.

- Τα Passwords είναι σημαντικά: Οι κωδικοί πρόσβασης πρέπει να ελέγχονται και να ενισχύονται τακτικά. Ωστόσο, οι ειδικοί διαφωνούν σχετικά με το μήκος και τη σύνθεση καθώς και τη συχνότητα ανανέωσης. Είναι σημαντικό οι χρήστες να χειρίζονται προσεκτικά τους κωδικούς πρόσβασης, να μην τους αποθηκεύουν ανασφάλιστους σε λογιστικά φύλλα του Excel, να μην τους αναγράφουν σε σημειωματάρια που θα μπορούσε ο καθένας να τους βρεί ή να τους κολλάνε στο πίσω μέρος του πληκτρολογίου. Το “1234” ή το “password” δεν είναι ασφαλείς κωδικοί πρόσβασης.

- Προστασία από το phishing: Οι χρήστες θα πρέπει να είναι προσεκτικοί πριν κάνουν κλικ σε συνδέσμους που φαίνονται ύποπτοι με οποιονδήποτε τρόπο, ειδικά όσον αφορά στον αποστολέα. Θα πρέπει επίσης να κατεβάζουν περιεχόμενο μόνο από αξιόπιστες πηγές, καθώς το phishing, μια δημοφιλής μορφή social engineering, έχει γίνει η κύριο μέσο επίθεσης. Ως εκ τούτου, εάν οι χρήστες λάβουν ένα μήνυμα ηλεκτρονικού ταχυδρομείου με ασυνήθιστο αίτημα, παράξενο αποστολέα ή ακόμα και θέμα, θα πρέπει να το αντιμετωπίσουν με αμφιβολία.

- Επιλέξτε προσεκτικά τις ΙΤ συσκευές: Ειδικά τώρα με την απομακρυσμένη εργασία, αυτό είναι εξαιρετικά σημαντικό. Ο κίνδυνος επίθεσης μεγάλης κλίμακας αυξάνεται όταν οι εργαζόμενοι χρησιμοποιούν τις προσωπικές τους συσκευές, όπως υπολογιστές ή κινητά τηλέφωνα, για σκοπούς που σχετίζονται με την εργασία τους. Το λογισμικό ασφαλείας θα πρέπει να εγκατασταθεί σε όλες τις συσκευές και η σύνδεση με το δίκτυο της εταιρείας θα πρέπει να προστατεύεται.

- Διατηρείτε το λογισμικό ενημερωμένο: Οι χάκερς συχνά βρίσκουν σημεία εισόδου σε εφαρμογές, λειτουργικά συστήματα και λύσεις ασφαλείας, καθώς γενικά παρακολουθούν και εκμεταλλεύονται την όποια εμφάνιση ευπάθειας. Ένα από τα καλύτερα μέτρα προστασίας είναι να χρησιμοποιείτε πάντα την τελευταία έκδοση οποιουδήποτε λογισμικού – απλό, βασικό αλλά αποτελεσματικό.

- Χρησιμοποιήστε έλεγχο ταυτότητας πολλαπλών παραγόντων: Διαδικασία με την οποία πολλοί χρήστες είναι εξοικειωμένοι από τους διαδικτυακούς τραπεζικούς λογαριασμούς τους, για παράδειγμα, όταν ζητείται TAN (κωδικός πρόσβασης μίας χρήσης) μέσω κινητού τηλεφώνου. Σε πολλές περιπτώσεις, αυτή η μέθοδος σύνδεσης εισάγεται τώρα για εφαρμογές και λογαριασμούς σε διαδικτυακούς λιανοπωλητές για να αυξηθεί η IT ασφάλεια. Με αυτόν τον τρόπο, έχουν καταστήσει σχεδόν αδύνατο στους εγκληματίες του κυβερνοχώρου να αποκτήσουν πρόσβαση στο σύστημα παρά τη γνώση του κωδικού πρόσβασης.

Αυτές οι συμβουλές συμβάλλουν ήδη σε μεγάλο βαθμό στην προστασία των δικών σας συσκευών αλλά και της εταιρείας σας από επιθέσεις στον κυβερνοχώρο και κακόβουλο λογισμικό. Ωστόσο, θα πρέπει επίσης να συμπληρώνονται από μια ολοκληρωμένη αρχιτεκτονική ασφάλειας IT που ενοποιεί και ελέγχει κεντρικά πολλαπλές λύσεις έναντι διαφορετικών τύπων επιθέσεων. Αυτό καλύπτει όλους τους τομείς της ασφάλειας IT και μπορεί να αναχαιτίσει ακόμη και τις επιθέσεις zero day. Τέλος, η στρατηγική οφείλει να ολοκληρωθεί με την εκπαίδευση όλων των εργαζομένων μέχρι το επίπεδο της διοίκησης, συμπεριλαμβανομένης της εκπαίδευσης των ειδικών μέσω ειδικών εκπαιδευτικών προγραμμάτων και πλατφορμών μάθησης.

Latest News

Σταύρος Καλαφάτης: Προτεραιότητα η καινοτομία για την κυβέρνηση

Οι δηλώσεις του υφυπουργού Ανάπτυξης Σταύρου Καλαφάτη στην ίδρυση του Κέντρου Αριστείας στη Ρομποτική «ΗΡΩΝ»

Ο προγραμματιστής του Mosaic και του Netscape που ενδιαφέρεται για το TikTok - Ολοι οι μνηστήρες

O Μαρκ Αντρίσεν φέρεται να είναι ένας από τους Αμερικανούς επενδυτές που ενδιαφέρεται να επενδύσει στο TikTok στις ΗΠΑ

Στο στόχαστρο τα stores των Apple - Google - Η... κρυφή σύνδεση με κινεζική εταιρεία

Τα stores της Apple και της Google φιλοξενούν δημοφιλή VPN στις ΗΠΑ που σχετίζονται με την κινεζική εταιρεία Qihoo 360

Από τον Μασκ και τον Ζάκερμπεργκ στο Tumblr - Η στροφή της Gen Z

Η Gen Z θέλει το Tumblr να αποτελεί έναν ασφαλή χώρο μακριά από τα εμπορευματοποιημένα, πολωμένα και γεμάτα lifestyle influencers social media

Τεχνητή νοημοσύνη: Οι γίγαντες του άνθρακα φεύγουν, τα AI data centers έρχονται

Οι ενεργειακές ανάγκες που δημιουργεί η τεχνητή νοημοσύνη «κατασκευάζουν» τον μεγαλύτερο σταθμό ηλεκτροπαραγωγής με φυσικό αέριο των ΗΠΑ ανατολικά του Πίτσμπουργκ

«Υψηλό» πρόστιμο για τη Meta από την Τουρκία

Η αμερικανική Meta, μητρική των Facebook, Instagram και WhatsApp, κατηγορείται από τις τουρκικές αρχές ότι δεν συμμορφώνεται στις εντολές ελέγχου περιεχομένου εν μέσω πολιτικής αναταραχής

Profile: Αύξηση τζίρου 33% το 2024 και επενδύσεις 100 εκατ. στην τριετία

H Profile είχε τζίρο 40,1 εκατ. το 2024, ενώ το ανεκτέλεστο ανέρχεται σε 130 εκατ ευρώ - Στόχος ο υπερδιπλασιασμός εσόδων στην τριετία

Η Nintendo ανακοίνωσε την ημερομηνία κυκλοφορίας του Switch 2

Ανακοίνωσε ότι το Mario Kart World θα είναι στην αρχική λίστα παιχνιδιών για το Nintendo Switch 2 - Οι νέες δυνατότητες της κονσόλας

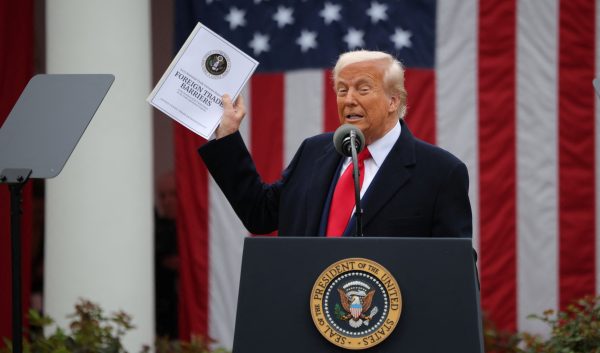

Ο Ζάκερμπεργκ επιστρατεύει τον Τραμπ κατά της ΕΕ - Αιτία οι κυρώσεις στη Meta

Ο Μαρκ Ζάκερμπεργκ, πιέζει κυβερνητικούς αξιωματούχους να αντιταχθούν στον ευρωπαϊκό νόμο που θα μπορούσε να υπονομεύσει τις διαφημιστικές δραστηριότητες της Meta Platforms

Τίτλοι τέλους για την «μπλε οθόνη του θανάτου» των Windows!

Η Microsoft δοκιμάζει στα Windows ένα νέο BSOD που καταργεί το συνοφρυωμένο πρόσωπο, τον κωδικό QR και το παραδοσιακό μπλε χρώμα.

![ΕΛΣΤΑΤ: Αυξήθηκε η οικοδομική δραστηριότητα κατά 15,6% το Δεκέμβριο [πίνακες]](https://www.ot.gr/wp-content/uploads/2025/03/DSC9655-2-1024x569-1-90x90.jpg)

Αριθμός Πιστοποίησης

Αριθμός Πιστοποίησης