Την περασμένη Τετάρτη, η Microsoft εξέδωσε προειδοποίηση υποστηρίζοντας ότι οι κρατικά υποστηριζόμενοι Κινέζοι χάκερς έχουν παραβιάσει «κρίσιμες» υποδομές στον κυβερνοχώρο σε διάφορους κλάδους, συμπεριλαμβανομένων κυβερνητικών οργανισμών και οργανισμών επικοινωνιών.

«Οι Ηνωμένες Πολιτείες και οι διεθνείς αρχές κυβερνοασφάλειας εκδίδουν αυτή την κοινή σύσταση για την κυβερνοασφάλεια (CSA) για να επισημάνουν την πρόσφατα ανακαλυφθείσα ομάδα που σχετίζεται με έναν κρατικά χρηματοδοτούμενο κυβερνοπαράγοντα της Λαϊκής Δημοκρατίας της Κίνας (ΛΔΚ), γνωστό και ως Volt Typhoon», αναφέρεται σε δήλωση που εξέδωσαν οι αρχές των ΗΠΑ, της Αυστραλίας, του Καναδά, της Νέας Ζηλανδίας και του Ηνωμένου Βασιλείου – χώρες που αποτελούν το δίκτυο πληροφοριών Five Eyes.

Τα 6 πράγματα που κάνουμε στο Internet και μας αφήνουν απροστάτευτους

Σε αυτή τη σύσταση, και σε μια συνοδευτική ανάρτηση στο blog της Microsoft, περιγράφεται ότι το Volt Typhoon μεταβιβάζει όλη την κυκλοφορία του δικτύου του στους στόχους του μέσω διαμεσολάβησης μέσω παραβιασμένων συσκευών SOHO network edge (συμπεριλαμβανομένων των δρομολογητών). Πολλές από τις συσκευές, στις οποίες περιλαμβάνονται αυτές που κατασκευάζονται από τις ASUS, Cisco, D-Link, NETGEAR και Zyxel, επιτρέπουν στον ιδιοκτήτη να εκθέσει διεπαφές διαχείρισης HTTP ή SSH στο διαδίκτυο.

Στόχος Συσκευές Δικτύων: Όχι για πρώτη φορά

Οι επιθέσεις που προέρχονται από ομάδες κυβερνοκατασκοπείας με έδρα την Κίνα δεν είναι κάτι καινούργιο για την Check Point Research και την κοινότητα της ασφάλειας στον κυβερνοχώρο. Οι κινεζικές ομάδες APT, όπως η Volt Typhoon, έχουν ιστορικό εξελιγμένων εκστρατειών κυβερνοκατασκοπείας. Το πρωταρχικό τους κίνητρο είναι συχνά η συλλογή στρατηγικών πληροφοριών, η στοχευμένη διατάραξη ή απλώς η επιβεβαίωση μιας θέσης στα δίκτυα για μελλοντικές επιχειρήσεις. Η πρόσφατη ανακοίνωση εντοπίζει μια ποικιλία τεχνικών που χρησιμοποιούν αυτοί οι απειλητικοί φορείς, αλλά ιδιαίτερο ενδιαφέρον παρουσιάζει η εστίασή τους στο να «ζουν εκτός γης» και στην εκμετάλλευση συσκευών δικτύου, όπως οι δρομολογητές.

Πρόσφατα, στην τελευταία της έκθεση, η Check Point Research (CPR) αποκαλύψε ότι τους τελευταίους μήνες παρακολουθεί στενά μια σειρά στοχευμένων επιθέσεων σε ευρωπαϊκούς φορείς εξωτερικών υποθέσεων. Αυτές οι εκστρατείες έχουν συνδεθεί με μια κινεζική κρατικά χρηματοδοτούμενη ομάδα APT που παρακολουθείτε ως Camaro Dragon, η οποία μοιράζεται ομοιότητες με τις δραστηριότητες που έχουν αναφερθεί προηγουμένως που διεξάγονται από κρατικά χρηματοδοτούμενους Κινέζους φορείς απειλών, δηλαδή την Mustang Panda.

Η ολοκληρωμένη ανάλυση αυτών των επιθέσεων αποκάλυψε ένα κακόβουλο εμφύτευμα υλικολογισμικού προσαρμοσμένο για δρομολογητές TP-Link. Το εμφύτευμα διαθέτει διάφορα κακόβουλα συστατικά, συμπεριλαμβανομένου ενός προσαρμοσμένου backdoor με την ονομασία «Horse Shell» που επιτρέπει στους επιτιθέμενους να διατηρούν μόνιμη πρόσβαση, να δημιουργούν ανώνυμες υποδομές και να επιτρέπουν την πλευρική μετακίνηση σε παραβιασμένα δίκτυα.

Οι ΗΠΑ δεν είναι ο μοναδικός στόχος κατασκοπείας

Τον Μάρτιο του 2023 ξετυλίχθηκε το κουβάρι των επιθέσεων κατασκοπείας κινεζικής προέλευσης εναντίον κυβερνητικών οντοτήτων της νοτιοανατολικής Ασίας, ιδίως εθνών με παρόμοιες εδαφικές διεκδικήσεις ή στρατηγικά έργα υποδομής, όπως το Βιετνάμ, η Ταϊλάνδη και η Ινδονησία.

Στις 2021 Ιουλίου, το CERT-FR ανέφερε μια μεγάλη εκστρατεία που διεξήγαγε ο κινεζικός φορέας απειλών APT31. Ανακάλυψαν ότι ο δράστης χρησιμοποιούσε ένα δίκτυο πλέγματος παραβιασμένων δρομολογητών που ενορχηστρώνονταν με τη χρήση κακόβουλου λογισμικού που ονόμασε «Pakdoor».

Σε μια προηγούμενη σύσταση της CISA από το 2021, απαριθμούσε κοινές τεχνικές που χρησιμοποιούνται από τα APT που χρηματοδοτούνται από την Κίνα. Μεταξύ αυτών αναφέρουν ότι οι επιτιθέμενοι στοχεύουν σε ευάλωτους δρομολογητές ως μέρος της επιχειρησιακής τους υποδομής για να αποφύγουν την ανίχνευση και να φιλοξενήσουν δραστηριότητα Διοίκησης και Ελέγχου.

Γιατί οι edge συσκευές αποτελούν κεντρικό σημείο της στρατηγικής επιθέσεων;

Τα τελευταία χρόνια βλέπουμε το αυξανόμενο ενδιαφέρον των κινεζικών φορέων απειλών για την παραβίαση συσκευών ακραίων σημείων, με στόχο τόσο τη δημιουργία ανθεκτικών και πιο ανώνυμων υποδομών C&C όσο και την απόκτηση ερεισμάτων σε ορισμένα στοχευμένα δίκτυα.

Οι δικτυακές συσκευές, όπως οι δρομολογητές, που συχνά θεωρούνται η περίμετρος της ψηφιακής περιουσίας ενός οργανισμού, χρησιμεύουν ως το πρώτο σημείο επαφής για την επικοινωνία μέσω διαδικτύου. Είναι υπεύθυνες για τη δρομολόγηση και τη διαχείριση της κίνησης δικτύου, τόσο της νόμιμης όσο και της δυνητικά κακόβουλης. Με την παραβίαση αυτών των συσκευών, οι επιτιθέμενοι μπορούν να αναμειγνύουν την κυκλοφορία τους με τις νόμιμες επικοινωνίες, καθιστώντας τον εντοπισμό σημαντικά πιο δύσκολο. Αυτές οι συσκευές, όταν επαναρυθμίζονται ή παραβιάζονται, επιτρέπουν επίσης στους επιτιθέμενους να διοχετεύουν επικοινωνίες μέσω του δικτύου, ανωνυμοποιώντας αποτελεσματικά την κυκλοφορία τους και αποφεύγοντας τις παραδοσιακές μεθόδους ανίχνευσης.

Η στρατηγική αυτή συμπληρώνει επίσης την προσέγγιση της Volt Typhoon “που ζει εκτός γης”. Αντί να χρησιμοποιούν κακόβουλο λογισμικό, το οποίο μπορεί να εντοπιστεί από πολλά σύγχρονα συστήματα ασφαλείας, οι εν λόγω φορείς χρησιμοποιούν ενσωματωμένα εργαλεία διαχείρισης δικτύου, όπως τα wmic, ntdsutil, netsh και PowerShell. Οι κακόβουλες δραστηριότητες χάνονται μέσα στη θάλασσα των καλοήθων εργασιών διαχείρισης, καθιστώντας δύσκολο για τους αμυντικούς να εντοπίσουν τους επιτιθέμενους ανάμεσα στους νόμιμους χρήστες.

Τέτοιες τεχνικές επιτρέπουν επίσης στην ομάδα APT να διατηρήσει την επιμονή της στο δίκτυο. Η παραβίαση συσκευών δικτύου Small Office/Home Office (SOHO) μπορεί να χρησιμοποιηθεί ως ενδιάμεση υποδομή για την απόκρυψη της πραγματικής προέλευσής τους και τη διατήρηση του ελέγχου ενός δικτύου ακόμη και αν ανακαλυφθούν και αφαιρεθούν άλλα στοιχεία της λειτουργίας τους. Ένα κρυφό έρεισμα είναι ένα ισχυρό εργαλείο για μια APT, που επιτρέπει ένα δεύτερο κύμα επιθέσεων ή διαρροή δεδομένων ακόμη και όταν ένας οργανισμός πιστεύει ότι η απειλή έχει εξουδετερωθεί.

Η Firmware-agnostic φύση των επιθέσεων

Η ανακάλυψη της διαγνωστικής φύσης του υλικολογισμικού των εμφυτευμένων εξαρτημάτων υποδεικνύει ότι ένα ευρύ φάσμα συσκευών και προμηθευτών μπορεί να κινδυνεύει.

Επιπλέον, η ανακάλυψη της διαγνωστικής φύσης του υλικολογισμικού των εμφυτευμένων εξαρτημάτων υποδεικνύει ότι ένα ευρύ φάσμα συσκευών και προμηθευτών μπορεί να διατρέχει κίνδυνο. Ελπίζουμε ότι η έρευνά μας θα συμβάλει στη βελτίωση της κατάστασης ασφαλείας τόσο των οργανισμών όσο και των ατόμων. Εν τω μεταξύ, να θυμάστε να διατηρείτε τις συσκευές δικτύου σας ενημερωμένες και ασφαλείς και να προσέχετε οποιαδήποτε ύποπτη δραστηριότητα στο δίκτυό σας

Προστασία του δικτύου

Η αποκάλυψη των πρόσφατων επιθέσεων κατασκοπείας υπογραμμίζει τη σημασία της λήψης μέτρων προστασίας από παρόμοιες επιθέσεις. Ακολουθούν ορισμένες συστάσεις για την ανίχνευση και την προστασία:

- Ενημερώσεις λογισμικού: Η τακτική ενημέρωση του υλικολογισμικού και του λογισμικού των δρομολογητών και άλλων συσκευών είναι ζωτικής σημασίας για την αποτροπή ευπαθειών που μπορούν να εκμεταλλευτούν οι επιτιθέμενοι.

- Up-to-Date Patches: Η ενημέρωση των υπολογιστών και η εφαρμογή διορθωτικών εκδόσεων ασφαλείας, ιδίως εκείνων που χαρακτηρίζονται ως κρίσιμες, μπορεί να συμβάλει στον περιορισμό της ευπάθειας ενός οργανισμού σε επιθέσεις ransomware, καθώς οι εν λόγω διορθωτικές εκδόσεις συνήθως παραβλέπονται ή καθυστερούν πολύ για να προσφέρουν την απαιτούμενη προστασία.

- Προεπιλεγμένα Διαπιστευτήρια: Αλλάξτε τα προεπιλεγμένα διαπιστευτήρια σύνδεσης οποιασδήποτε συσκευής που συνδέεται στο διαδίκτυο σε ισχυρότερους κωδικούς πρόσβασης και χρησιμοποιήστε έλεγχο ταυτότητας πολλαπλών παραγόντων όποτε είναι δυνατόν. Οι επιτιθέμενοι συχνά σαρώνουν το διαδίκτυο για συσκευές που εξακολουθούν να χρησιμοποιούν προεπιλεγμένα ή αδύναμα διαπιστευτήρια.

- Ζωτικής Σημασίας η Πρόληψη Απειλών: Οι λύσεις ασφάλειας δικτύου της Check Point παρέχουν προηγμένη πρόληψη απειλών και προστασία δικτύου σε πραγματικό χρόνο από εξελιγμένες επιθέσεις όπως αυτές που χρησιμοποιεί η ομάδα APT Camaro Dragon. Αυτό περιλαμβάνει προστασία από exploits, κακόβουλο λογισμικό και άλλες προηγμένες απειλές. Το Quantum IoT Protect της Check Point εντοπίζει και χαρτογραφεί αυτόματα τις συσκευές IoT και αξιολογεί τον κίνδυνο, αποτρέπει τη μη εξουσιοδοτημένη πρόσβαση από και προς τις συσκευές IoT/OT με προφίλ και τμηματοποίηση μηδενικής εμπιστοσύνης και εμποδίζει τις επιθέσεις κατά των συσκευών IoT.

Οι κατασκευαστές μπορούν να διασφαλίσουν καλύτερα τις συσκευές τους από κακόβουλο λογισμικό και κυβερνοεπιθέσεις. Οι νέοι κανονισμοί στις ΗΠΑ και στην Ευρώπη απαιτούν από τους πωλητές και τους κατασκευαστές να διασφαλίζουν ότι οι συσκευές δεν εγκυμονούν κινδύνους για τους χρήστες και να περιλαμβάνουν χαρακτηριστικά ασφαλείας στο εσωτερικό της συσκευής.

Latest News

Η Silicon Valley θέλει να δημιουργήσει ρομποτικό στρατό για τους «καλούς τύπους» με σύμμαχο την ΑΙ

H Silicon Valley έχει κάνει σημαντική στροφή προς την άμυνα τα τελευταία χρόνια με επενδύσεις εκατοντάδων δισεκατομμυρίων

Τι περιμένουν οι επενδυτές απο τον Ιλον Μασκ ;

Απαντήσεις για την πτώση των πωλήσεων αλλά και για την παραγωγή ενός φθηνότερου μοντέλου της Tesla αναμένουν οι επενδυτές

Η Huawei έτοιμη να προωθήσει προηγμένο τσιπ τεχνητής νοημοσύνης

Το νέο τσιπ τεχνητής νοημοσύνης 910C που ετοιμάζει η Huawei έρχεται τη στιγμή που η Κίνα αναζητά εναλλακτικές λύσεις στα τσιπ της Nvidia

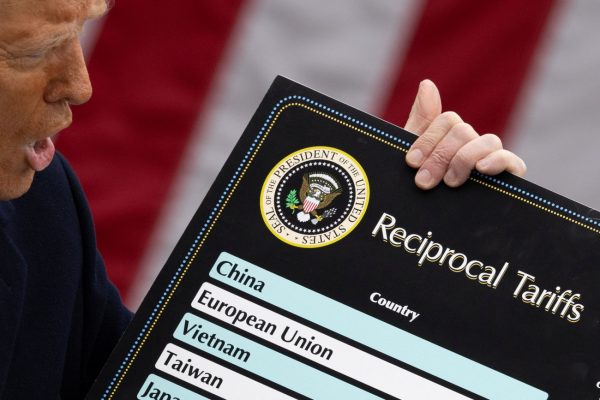

Γιατί η Apple εγκλωβίστηκε στους δασμούς Τραμπ

Η Apple πωλεί περισσότερα από 220 εκατομμύρια iPhone ετησίως και σύμφωνα με τις περισσότερες εκτιμήσεις, εννέα στα δέκα κατασκευάζονται στην Κίνα

Πάτησε Γη ο γηραιότερος Αμερικανός αστροναύτης

Για τον Νταν Πέτιτ ήταν η τέταρτη αποστολή, αυξάνοντας τον συνολικό χρόνο του στο διάστημα σε 590 ημέρες

Το γεωστρατηγικό πόκερ με τα data centers – Ο άξονας Κρήτης - Κοζάνης

Η «ξαφνική» εμφάνιση της Τεχνητής Νοημοσύνης έφερε στο προσκήνιο μία ακόμη διάσταση της πολύτιμης γεωγραφικής θέσης της Ελλάδος: σταυροδρόμι δεδομένων και κόμβος data centers

Οι νέες απαιτήσεις της Google για τηλέφωνα και tablet Android

Η Google αυξάνει τον ελάχιστο αποθηκευτικό χώρο που πρέπει να έχουν οι συσκευές Android

Microsoft: Αναπτύσσει εργαλείο AI που λαμβάνει στιγμιότυπα οθόνης και προκαλεί… ανησυχία

Η Microsoft ανέστειλε τη λειτουργία το 2024 αφού πρώτη την δοκίμασε σε έναν μικρό αριθμό χρηστών και τώρα το επαναφέρει.

Με καθυστέρηση οι προπαραγγελίες του Nintendo Switch 2 λόγω δασμών

Η προπαραγγελίες για το Nintendo Switch 2 θα ξεκινήσουν στις 24 Απριλίου - Οι προπαραγγελίες είχαν αρχικά προγραμματιστεί για τις 9 Απριλίου

Οι 2+1 καταλύτες που φέρνουν deals στην Πληροφορική

Τα πολλαπλά έργα ιδιωτικού και δημόσιου τομέα, η ψηφιοποίηση της αγοράς και η Τεχνητή Νοημοσύνη είναι οι καταλύτες που γεννούν νέα deals στην Πληροφορική - Ποιες είναι οι αβεβαιότητες που παραμένουν

![Πλημμύρες: Σημειώθηκαν σε επίπεδα ρεκόρ στην Ευρώπη το 2024 [γράφημα]](https://www.ot.gr/wp-content/uploads/2025/04/FLOOD_HUNGRY-90x90.jpg)

![Ξενοδοχεία: Μεγάλο το ενδιαφέρον για επενδύσεις στην Ελλάδα – Η θέση της Αθήνας [γραφήματα]](https://www.ot.gr/wp-content/uploads/2025/03/Athens-hotels-90x90.jpg)

![Airbnb: Πτωτικά κινήθηκε η ζήτηση τον Μάρτιο – Τι δείχνουν τα στοιχεία [γράφημα]](https://www.ot.gr/wp-content/uploads/2024/07/airbnb-gba8e58468_1280-1-90x90.jpg)

Αριθμός Πιστοποίησης

Αριθμός Πιστοποίησης