Τον Μάιο του 2023, η «Cisco Talos» δημοσίευσε την πρώτη εμπεριστατωμένη τεχνική έκθεση σχετικά με το κακόβουλο λογισμικό της Intellexa με την ονομασία «Alien and Predator» παρουσιάζοντας την εσωτερική λειτουργία της και αποκαλύπτοντας τις εξαιρετικά πολύπλοκες αποφάσεις αρχιτεκτονικής λογισμικού που απαιτούνται για να λειτουργήσει σωστά ένα τέτοιο spyware στο λειτουργικό σύστημα Android.

Η έρευνα ρίχνει φως και σε διάφορες πτυχές όπως την εμπορική εκμετάλλευση του λογισμικού παρακολουθήσεων, τη δυνατότητα άρνησης ευθυνών, τις επιπτώσεις από την εκτεταμένη έκθεση στα μέσα ενημέρωσης αλλά και ζητήματα στρατολόγησης.

To Spiegel δημοσιεύει διεθνή έρευνα για τα «Predator Files»

Κατά τη διάρκεια της «LabsCon 2023» η «Talos» (ομάδα ερευνητών αναλυτών και μηχανικών παγκόσμιας κλάσης) παρουσίασε τους εμπορικούς επιχειρησιακούς κινδύνους που υπάρχουν, χρησιμοποιώντας την Intellexa ως σημείο αναφοράς.

Αυτή η έρευνα εξετάζει επίσης σε βάθος επιμολύνσεις με Alien/Predator και πώς ένας «κατώτερος» πωλητής κακόβουλου λογισμικού, η Cytrox, αγοράστηκε και μετατράπηκε σε έναν πωλητή spyware επιπέδου Intellexa.

Από την ημέρα που «έσκασε» το σκάνδαλο των υποκλοπών στην Ελλάδα κύλησε αρκετό νερό στο αυλάκι με αρκετές δημοσιογραφικές ερευνητικές ομάδες να φέρνουν στη δημοσιότητα ντοκουμέντα από ένα δαιδαλώδες σύστημα που αναπτύχθηκε προσφέροντας «υπηρεσίες» σε κάθε γωνιά του πλανήτη.

Εντύπωση μάλιστα προκάλεσε ο «τιμοκατάλογος» της Intellexa που διέρρευσε στα διεθνή μέσα ενημέρωσης αλλά και οι τεχνικές λύσεις που έδινε η εταιρεία, όπως και το γεγονός πως κατάφερνε να διατηρεί την επιμόλυνση των συσκευών ακόμα και μετά από επανεκκίνησή τους.

Η «πρόοδος» στο δεύτερο σκέλος ήταν σημαντική αν αναλογιστεί κανείς πως το 2021 το Predator ήταν αδύνατο να «επιβιώσει» από την επανεκκίνηση μιας συσκευής (σύστημα Android).

Η αρχή της… ανάπτυξης

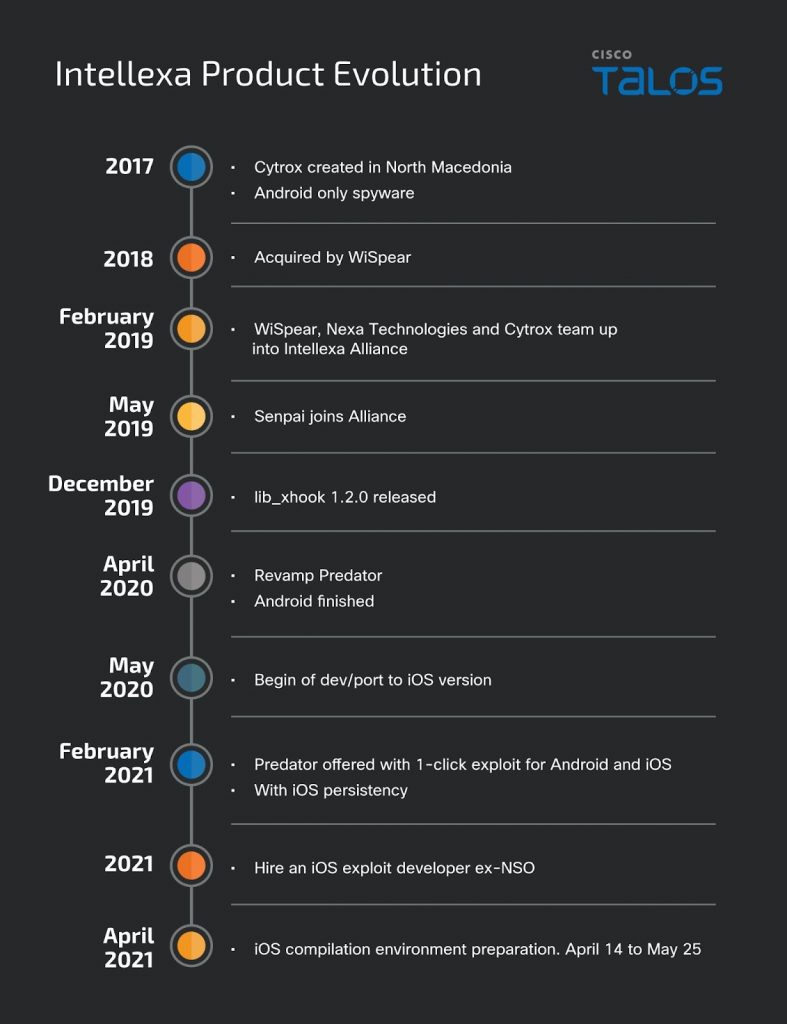

Διαβάζουμε στο blog «Cisco Talos»: Η Cytrox δημιουργήθηκε για πρώτη φορά στη Βόρεια Μακεδονία το 2017 και τότε κατασκεύαζε κακόβουλο λογισμικό που βασιζόταν στο Android. Το 2018, η Cytrox εξαγοράστηκε από την WiSpear και στη συνέχεια, το 2019, η Nexa Technologies, η WiSpear (και η Cytrox) και η Senpai Technologies συνεργάστηκαν για να δημιουργήσουν την Intellexa.

Η Senpai Technologies είναι μια εταιρεία που ειδικεύεται στο OSINT, με έδρα το Ισραήλ, ενώ η WiSpear, επίσης με έδρα το Ισραήλ, ειδικεύεται στην υποκλοπή με τεχνολογία Wi-Fi. Η Nexa Technologies (που τώρα ονομάζεται RB 42) είναι εταιρεία με έδρα τη Γαλλία με κύρια στόχευση την απομακρυσμένη επιτήρηση και τις υπηρεσίες ασφαλείας.

Αμέσως μετά την ενοποίηση όλων αυτών των εταιρειών, τον Μάιο του 2019, ξεκίνησε η αναμόρφωση του Predator, το οποίο εκείνη την εποχή ήταν η ναυαρχίδα των υποκλοπών για λειτουργικό Android.

Τον Απρίλιο του 2020, η αναμόρφωση ολοκληρώθηκε και το κακόβουλο λογισμικό ήταν έτοιμο να αναπτυχθεί (στο Android). Τον Μάιο του 2020, οι προγραμματιστές άρχισαν να εργάζονται και σε μια «λύση» για λειτουργικό iOS.

Η κατασκευή λογισμικού υποκλοπών για εμπορικούς σκοπούς δεν είναι κάτι που γίνεται στον «αέρα», εξελίσσεται συνεχώς και είναι προϊόν έρευνας. Περιλαμβάνει τη σχολαστική παράκαμψη των ελέγχων ασφαλείας που έχουν θεσπιστεί από εφαρμογές/πακέτα κινητών τηλεφώνων και λειτουργικά συστήματα όπως το Android και το iOS που το καθιστά μια εξαιρετικά αξιόπιστη «λύση» και το καθιστά ιδιαίτερα ακριβό.

Ήδη από το 2016, οι New York Times ανέφεραν ότι η NSO Group χρέωνε 650.000 δολάρια για κάθε 10 «μολύνσεις» και επιπλέον 500.000 δολάρια για την αρχική εγκατάσταση. Οι πολυετείς συμφωνίες μεταξύ του NSO Group και του Μεξικού υπολογίζονταν σε περίπου 15 εκατομμύρια δολάρια, το μακρινό 2013.

Πέντε χρόνια αργότερα, το 2021, μια άλλη αποκάλυψη των NYT φέρνει στη δημοσιότητα τον «τιμοκατάλογο» της Intellexa για τη χρήση του Predator, με το ιλιγγιώδες ποσό των 13,6 εκατομμυρίων ευρώ για:

- 20 ταυτόχρονες μολύνσεις

- Αρχική πρόσβαση με ένα κλικ

- Predator C2 και πρόσβαση σε hardware and software

- Σχέδια έργων, τεκμηρίωση κ.λπ.

- 12 μήνες υποστήριξης από την εγγύηση

Τα έγγραφα που διέρρευσαν το 2022 δείχνουν ότι η πλατφόρμα Nova, ένα σύστημα για εξ αποστάσεως και αόρατη εξαγωγή δεδομένων από συσκευές κινητών τηλεφώνων, κοστολογήθηκε σε 8 εκατομμύρια ευρώ το 2022.

Τα δύο παραπάνω ποσά (13,6 εκατ. και 8 εκατ. ευρώ) δείχνουν πως τα προγράμματα κατασκοπείας -όπως αυτά της Intellexa- δεν είναι ούτε για έναν απλό πολίτη, ούτε για μικρο εγκληματικότητα. Αυτές οι «λύσεις» προορίζονται για πελάτες με βαθιές τσέπες και τέτοιες δαπάνες μπορούν να γίνουν μόνο από κρατικές υπηρεσίες, αναφέρει η έκθεση.

Το μοντέλο τιμολόγησης δείχνει επίσης την εξέλιξη του προϊόντος. Με βάση τις ημερομηνίες που διέρρευσαν τον Ιούλιο του 2022 η Intellexa είχε ήδη ενσωματώσει την «επιβίωση» του λογισμικού εκκίνησης σε Android. Επίσης, αύξησε την υποστήριξη (για το Android) σε 18 μήνες.

Οι εμπορικές προτάσεις της Intellexa έχουν σχεδιαστεί για να δημιουργήσουν εύλογη άρνηση. Οι ρήτρες αυτές εκτείνονται από τις ευθύνες υποδομής μέχρι τις μεθόδους παράδοσης. Αυτή είναι μια βασική πτυχή του επιχειρηματικού μοντέλου της Intellexa, ο στόχος είναι να αποφευχθεί η κακή φήμη και να ισχυριστούν ότι δεν είναι υπεύθυνοι για το τι κάνουν οι πελάτες τους με το «προϊόν» τους – ισχυρίζονται ότι δεν γνωρίζουν καν ποια είναι τα θύματα.

Δυνατότητα άρνησης ευθυνών

Πάντα σύμφωνα με την έκθεση της Talos, οι εμπορικές προτάσεις της Intellexa έχουν σχεδιαστεί με δυνατότητα δημιουργίας άρνησης ευθυνών.

Οι ρήτρες εκτείνονται μάλιστα από τις υποδομές μέχρι τις μεθόδους παράδοσης.

Αυτή είναι μια βασική πτυχή του επιχειρηματικού μοντέλου της Intellexa με κυριότερο στόχο να αποφευχθεί η κακή φήμη αλλά και η δυνατότητα αποποίησης κάθε ευθύνης με το πρόσχημα ότι δεν είναι υπεύθυνοι για το τι κάνουν οι πελάτες τους με το «προϊόν» τους και ότι δεν γνωρίζουν καν ποια είναι τα «θύματα».

Σύμφωνα με όσα διέρρευσαν η υποδομή και η επεξεργασία πληροφοριών με σκοπό την προστασία των προσωπικών δεδομένων και της ιδιωτικότητας είναι ευθύνη του πελάτη.

Η δυνατότητα άρνησης ευθυνών επιτρέπει τον ισχυρισμό στην Intellexa ότι δεν γνωρίζει πώς τα «θύματα» στοχοποιούνται. Οι ρήτρες προστατεύουν επίσης την Intellexa από κάθε ευθύνη σε περίπτωση δημόσιας αποκάλυψης που συνδέει τις κακόβουλες λειτουργίες με τον προμηθευτή.

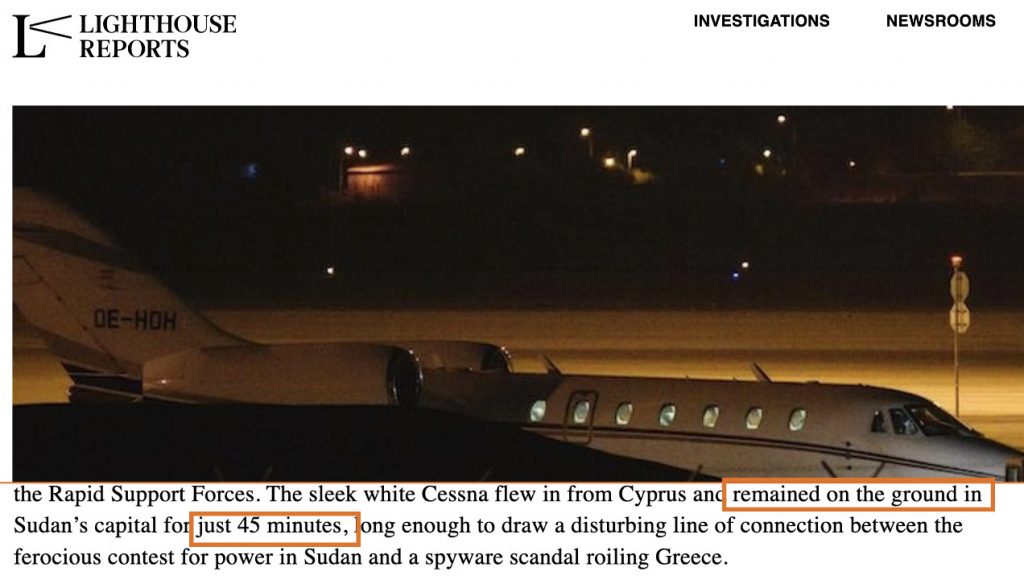

Ένα άλλο κομβικής σημασίας σημείο της εμπορικής δραστηριότητας έχει να κάνει με την παράδοση του υποστηρικτικού υλικού (της Intellexa) που γίνεται σχεδόν πάντα σε κάποιον τερματικό σταθμό ή αεροδρόμιο. Αυτή η μέθοδος παράδοσης είναι γνωστή ως «Κόστος Ασφάλισης και Φορτίου» (CIF), η οποία αποτελεί μέρος της ορολογίας της ναυτιλιακής βιομηχανίας. Αυτός ο μηχανισμός επιτρέπει στην Intellexa να ισχυρίζεται ότι δεν έχει καμία γνώση σχετικά με το πού αναπτύσσονται και τελικά πού βρίσκονται τα συστήματα. Αυτό ακριβώς το σενάριο είδαμε να εφαρμόζεται στην πράξη όταν, σύμφωνα με το LighthouseReports, η Intellexa πούλησε το λογισμικό της στην κυβέρνηση του Σουδάν.

Όλα μοιάζουν να είναι σχεδιασμένα στην εντέλεια. Ακόμα και αν λάβουμε υπόψη όρους της προσφοράς όπως «Εγκατάσταση και διαμόρφωση στις εγκαταστάσεις που έχει ορίσει ο πελάτης…» και το «Πρότυπο εκπαιδευτικό πρόγραμμα ……», αυτό δεν σημαίνει ότι η Intellexa μπορεί να γνωρίζει πού βρίσκεται το υλικό δεδομένου ότι όλα μπορούν να γίνουν εξ αποστάσεως ή ακόμα και χωρίς το προσωπικό της.

Η Intellexa φυσικά γνωρίζει από πρώτο χέρι εάν το λογισμικό της χρησιμοποιείται για τη διεξαγωγή επιχειρήσεων παρακολούθησης με στόχο προθέματα τηλεφωνικών αριθμών εκτός της χώρας προέλευσης των πελατών της και ενδεχομένως της δικαιοδοσίας τους. Η γνώση αυτή είναι συνέπεια του μοντέλου αδειοδότησης. Οποιαδήποτε πώληση περιορίζεται σε ένα μόνο πρόθεμα κωδικού χώρας τηλεφώνου αλλά, έναντι πρόσθετης αμοιβής, ο πελάτης μπορεί να αδειοδοτήσει τη χρήση του λογισμικού σε πρόσθετες χώρες χωρίς γεωγραφικούς περιορισμούς.

Ανθρώπινοι πόροι

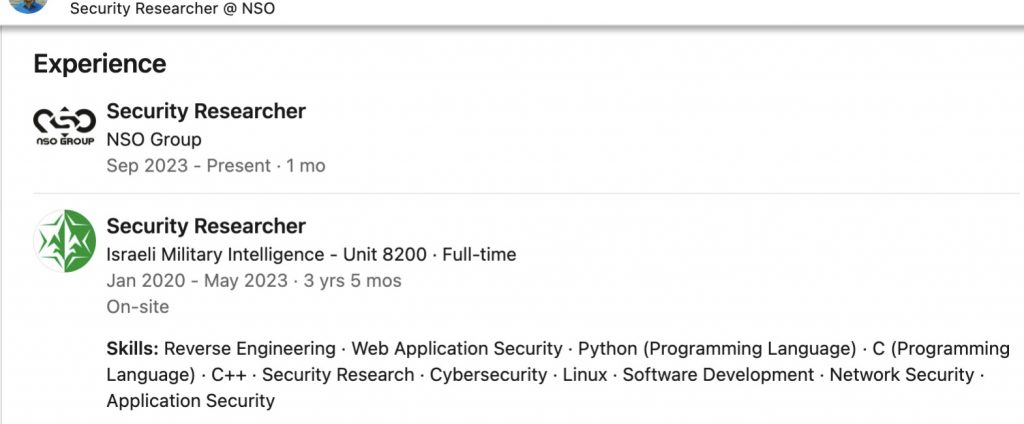

Οι εταιρείες που εμπορεύονται spyware δεν φαίνεται να έχουν κανένα πρόβλημα να προσλάβουν εξειδικευμένο ανθρώπινο δυναμικό για να αναπτύξουν τις λύσεις τους. Αυτό αποδεικνύεται αν ανατρέξει κανείς στο προφίλ τους στο LinkedIn. Η NSO Group, τον Ιούνιο, είχε προσλάβει νέους, εξαιρετικά εξειδικευμένους μηχανικούς από μια στρατιωτική μονάδα πληροφοριών.

Κατά τη διάρκεια της ανάπτυξης του εμφυτεύματος iOS, η Intellexa προσέλαβε έναν ειδικό ερευνητή τρωτότητας του iOS, ο οποίος είχε εργαστεί προηγουμένως για τον όμιλο NSO. Η χρονική στιγμή της πρόσληψης υποδεικνύει ότι η εταιρεία έπρεπε να ενσωματώσει το εμφύτευμα με την αλυσίδα εκμετάλλευσης για να το αναπτύξει αξιόπιστα σε συσκευές iOS.

Κατά τη διάρκεια της ανάπτυξης του λογισμικού για iOS η Intellexa προσέλαβε έναν ειδικό ο οποίος είχε εργαστεί προηγουμένως για τον όμιλο της. Η χρονική στιγμή της πρόσληψης υποδεικνύει ότι η εταιρεία έπρεπε να ενσωματώσει «εμφύτευμα» επιμόλυνσης με την αλυσίδα εκμετάλλευσης για να το αναπτύξει την αξιοπιστία της σε συσκευές iOS.

Τέτοιοι «ειδικοί» μπορούν να βρεθούν να εργάζονται και να αναζητούν θέσεις εργασίας τακτικά και σε άλλους προμηθευτές spyware. Για παράδειγμα, μια γρήγορη αναζήτηση από την «Talos» έδειξε ότι τον Σεπτέμβριο του 2023 ο όμιλος NSO είχε προσλάβει άλλον έναν «ερευνητή ασφαλείας» με το ίδιο ερευνητικό υπόβαθρο.

Υποστήριξη λειτουργικού συστήματος στόχου

Οι νέες εκδόσεις λειτουργικών συστημάτων δεν φαίνεται να επηρεάζουν σημαντικά τις επιμολύνσεις από το Predator. Η Intellexa υποστηρίζει πλέον εκδόσεις λειτουργικών συστημάτων που πηγαίνουν ακόμα και 18 μήνες πίσω σε περιβάλλον Android και 12 μήνες στο iOS.

Να σημειωθεί πως η Google κυκλοφορεί μία νέα έκδοση ανά έτος, όπως και η Apple. Όμως, το λειτουργικό σύστημα Android μπορεί, συχνά, κυκλοφορεί beta εκδόσεις πριν βγει στη διαθεσιμότητα η πλήρης έκδοση. Αυτό δίνει χρονικό προβάδισμα στην Intellexa και στους προμηθευτές exploits (λογισμικό που εκμεταλλεύεται ένα bug ή μία ευπάθεια) για να αναπτύξουν νέες αλυσίδες που θα χρησιμοποιηθούν ως αρχικοί φορείς επίθεσης.

Εκμετάλλευση ευπαθειών

Αυτό είναι το πιο ευαίσθητο και το λιγότερο ελεγχόμενο κομμάτι εμπορικής ανάπτυξης κακόβουλου λογισμικού. Παρόλα αυτά, μπορεί κανείς να πιστεύει ότι υπάρχει ικανός αντίκτυπος στη λειτουργική ικανότητα ενός προμηθευτή spyware. Δεν είναι όμως ακριβώς έτσι. Στην πραγματικότητα, σύμφωνα με την έκθεση της «Talos» αποδεικνύεται ότι ο αντίκτυπος είναι χαμηλός ή το πολύ μέτριος.

Αν εξεταστεί το χρονοδιάγραμμα των γεγονότων τότε βλέπει κανείς ότι η Intellexa χρειάστηκε, το πολύ, έξι μήνες (πιθανότατα λιγότερο) για να αποκτήσει και να ενσωματώσει μια νέα πλήρως λειτουργική αλυσίδα στο λογισμικό της, αφού η προηγούμενη ίχε επιδιορθωθεί τον Νοέμβριο του 2021. Αυτό επιβεβαιώνεται από το γεγονός ότι, τον Μάιο του 2022, η πλατφόρμα τους αποστέλλεται σε νέο πελάτη στο Σουδάν, σύμφωνα με την έκθεση του Lighthouse.

Οι μέθοδοι που ακολουθούνταν τράβηξαν το ενδιαφέρον του υπουργείου Εμπορίου των ΗΠΑ που έβαλε στη μαύρη λίστα τις γνωστές εταιρείες Intellexa και Cytrox.

Η απόφαση αναφέρει ότι η κυβέρνηση Μπάιντεν έκρινε πως οι εταιρείες Intellexa (σε Ελλάδα και Ιρλανδία) και Cytrox (σε Ουγγαρία και Βόρεια Μακεδονία) λειτουργούν ενάντια στην εθνική ασφάλεια και τα συμφέροντα της εξωτερικής πολιτικής των Ηνωμένων Πολιτειών.

Πρακτικά, οι εταιρείες με έδρα τις ΗΠΑ δεν μπορούν να συνεργαστούν με τον όμιλο των εταιρειών Intellexa. Αυτό σημαίνει ότι θα πρέπει να προμηθεύεται μέρος των λογισμικών της (exploits) από εταιρείες εκτός ΗΠΑ, κάτι που προς το παρόν δεν φαίνεται να αποτελεί πρόβλημα. Ωστόσο, εάν το Ηνωμένο Βασίλειο και η Ευρωπαϊκή Ένωση προβούν σε παρόμοιες ενέργειες, η αγορά θα γίνει μικρύνει, καθιστώντας πολύ πιο δύσκολο για αυτές τις εταιρείες να αποκτήσουν το πρόπλασμα για να γίνουν δυνατές οι επιθέσεις με κακόβουλο λογισμικό.

Πηγή: Cisco Talos

Latest News

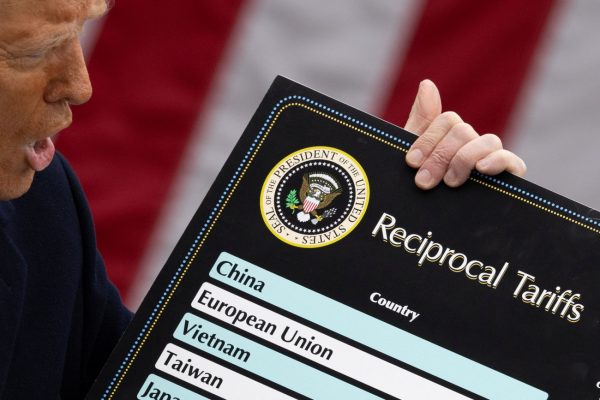

Η Ευρώπη θα πρέπει να επιλέξει μεταξύ αμερικανικής ή κινεζικής τεχνολογίας - Τι είπε αξιωματούχος του Τραμπ

Ο πρόεδρος της Ομοσπονδιακής Επιτροπής Επικοινωνιών Μπρένταν Καρ προτρέπει την Ευρώπη να επιλέξει την εταιρεία Starlink του ίλον Μασκ

Τα... καμάρια της Silicon Valley δεν πλήρωσαν φόρους εκατοντάδων δισ. δολαρίων

Οι κορυφαίες αμερικανικές εταιρείες τεχνολογίας, γνωστές ως Silicon Six, δημιουργούν κέρδη δισεκατομμυρίων, αλλά «κλέβουν» το δημόσιο ταμείο

Ξεπέρασαν τις 15.000 οι επισκέπτες στη Beyond 2025

Η BEYOND 2025 συγκέντρωσε περισσότερους από 300 εκθέτες από την Ελλάδα και από 10 χώρες

Πώς θα προστατευτείτε από ηλεκτρονικές απάτες σε καιρούς οικονομικής αβεβαιότητας

Επιτήδειοι με κακούς σκοπούς μπορεί να επιχειρήσουν να εκμεταλλευτούν την κατάσταση και οι χρήστες να πέσουν θύματα σε ηλεκτρονικές απάτες

Οι start-ups που δημιουργούν εργαλεία παραγωγικότητας είναι το νέο μεγάλο στοίχημα της ΑΙ - Ποιες είναι

Οι επενδυτές ποντάρουν σε AI startups που αναπτύσσουν πρακτικές εφαρμογές της ΑΙ αναζητώντας μεγάλα κέρδη χωρίς τεράστιες δαπάνες

Τα 5 πράγματα που δεν πρέπει να μοιράζεστε ποτέ με την τεχνητή νοημοσύνη

To ChatGPT, όπως και άλλα εργαλεία τεχνητής νοημοσύνης, εξελίσσονται χρησιμοποιούνται από όλο και περισσότερους ανθρώπους για μια ευρεία γκάμα αναζητήσεων

Ποιες είναι οι 10 χώρες με τα περισσότερα ταλέντα στην AI

Έρευνα της Microsoft, με τη συμμετοχή 31.000 ατόμων σε 31 χώρες, έδειξε ότι το 66% των επιχειρήσεων δεν θα προσλάμβανε κάποιον χωρίς δεξιότητες στην τεχνητή νοημοσύνη

Η συμβολή της ΑΙ στην κατανόηση της σεισμικής κρίσης στη Σαντορίνη

Τα πρώτα αποτελέσματα της χρήση υψηλής τεχνολογίας και τεχνητής νοημοσύνης στην παρακολούθηση της σεισμικής δραστηριότητας στη Σαντορίνη

Alphabet και Nvidia επενδύουν στην εταιρεία του Σάτσκεβερ, συνιδρυτή της OpenAI

Σύμφωνα με το Reuters, Alphabet και Nvidia επενδύουν στην SSI του Ίλια Σάτσκεβερ που είχε αποχωρήσει πέρυσι από την OpenAI δημιουργό του ChatGTP

Πισσαρίδης (LSE): Η μάχη για την AI κερδίζεται με επενδύσεις και αλλαγές

Για την ανάγκη επενδύσεων στην Τεχνητή Νοημοσύνη και τα βήματα που πρέπει να κάνει η Ευρώπη ώστε να μη χάσει ακόμα περισσότερο έδαφος από τις ΗΠΑ, μίλησε ο Χριστόφορος Πισσαρίδης, Regius Professor, London School of Economics and Political Science

Αριθμός Πιστοποίησης

Αριθμός Πιστοποίησης